WordPress 網站 為科技愛好者服務超過25年。

TechSpot 意味著您可以信賴技術分析和建議。

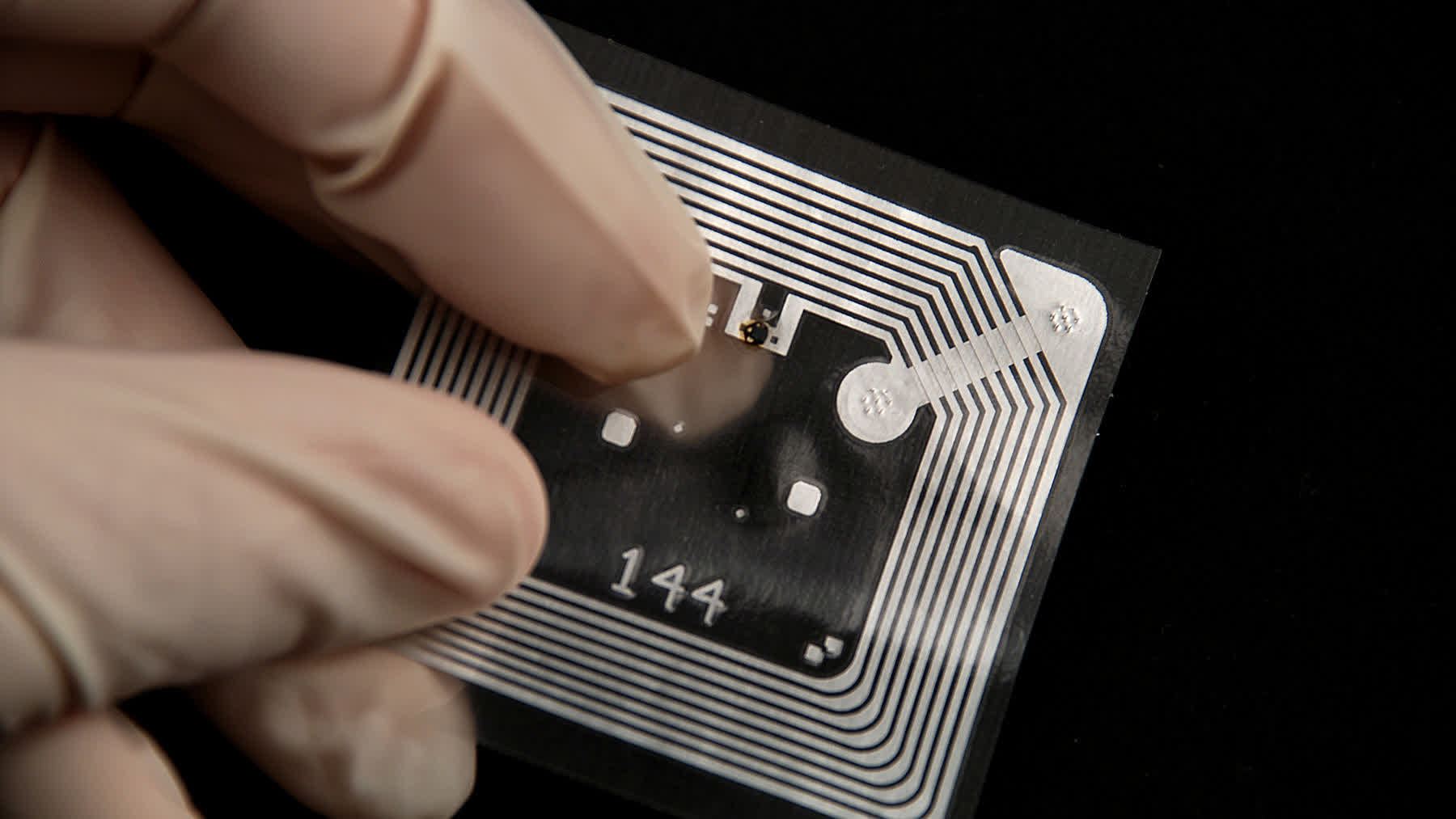

搞什麼? 在流行的非接觸式卡中使用的中國製造的晶片包含易於使用的硬件後門。 「本質上損壞的」。

Quarkslab的安全研究人員在上海復旦微電子(FMSH)開發的數百萬張RFID卡中發現了後門。飯店房間的訪問。

據法國研究人員稱,「Mifare Classic」卡使用廣泛,但存在重大安全漏洞。受到攻擊。

2020年,上海復旦發布了一個新版本,跨越相容於Mifare的FM11RF08S晶片提供相容(而且可能更便宜)的RFID技術。也引入了其自身的安全問題。

Quarkslab 分析師 Philippe Teuwen 發現了一種能夠在三分之內破解 FM11RF08S「扇區鍵」的攻擊,但前提是特定鍵在至少三個扇區或三張卡上重複使用。

有了這些新知識,研究人員還得到了一個令人費解的發現:FM11RF08S 卡包含一個硬件後門,允許突破未知金以便進行某些身份驗證。有的FM11RF08S卡都用它。

另外,上一代 Mifare 相容卡 (FM11RF08) 也有類似的後門,受另一個金鑰匙保護。通用該金號。

Teuwen 表示,新發現的 FM11RF08S 後門可以讓攻擊者輕鬆滲透該卡,從而破壞所有用戶定義的金鑰。的許多飯店都採用了這種非常不安全的技術。

「重要的是要記住,無論使用哪種卡,MIFARE Classic 協議本質上都是被破壞的,」Teuwen 說。

如果攻擊者能夠存取相應的讀取器,則始終可以恢復金鑰。